サイバー攻撃の高度化やDXの推進に伴い、今、IT業界で最も「市場価値」が高騰している職種の一つ、それがセキュリティエンジニアです。

「年収が高いと聞くけれど、実際のところはどうなのか?」

「未経験や40代からでも挑戦できるのか?」

「AI時代に仕事はなくならないのか?」

そんな疑問や不安をお持ちではないでしょうか。

本記事では、セキュリティエンジニアという仕事の基礎知識や将来性といった全体像から

日本と海外の年収格差、さらには未経験者・経験者それぞれの具体的なキャリアパスまで

転職を成功させるための必須情報を完全網羅しました。

特に、これからIT業界への就職・転職を目指す方にとって、本書で解説する

「セキュリティの視点」

「資格ロードマップ」

を知っておくことは、面接での強力なアピール材料になります。

セキュリティエンジニアを目指す方はもちろん

インフラエンジニアやSEとして市場価値を高めたい方にとっても

今後のキャリア戦略を描く上で欠かせない「現場のリアル」が詰まっています。

自分にはどんな適性があるのか、どの資格から取得すべきか

そしてどのエージェントを使うべきか。

あなたの現状に合わせた「正解」を見つけ、理想のキャリアへの第一歩を踏み出しましょう。

セキュリティエンジニアとは?転職前に知っておくべき基礎知識

「セキュリティエンジニア=ウイルス対策ソフトを入れる人」

だと思っていませんか?

実は、その役割はもっと広範で、かつクリエイティブです。

企業のDXが進む現代において、セキュリティエンジニアは単なる「守り」の担当者ではなく

ビジネスを安全に加速させるための「攻め」の立役者でもあります。

本章では、意外と知られていない具体的な業務内容から

システムエンジニア(SE)やインフラエンジニアとの明確な役割の違い

そしてなぜ今、これほどまでに市場価値が高騰しているのか、その背景を紐解きます。

ここの理解が曖昧なままだと、面接で必ず聞かれる

「なぜSEではなく、セキュリティエンジニアなのか?」

という質問に的確に答えることができません。

まずはセキュリティエンジニアという仕事の「本当の姿」を正しく理解することから始めましょう。

セキュリティエンジニアの仕事内容と役割

セキュリティエンジニアの仕事は非常に範囲が広く、一言で表すのは難しい職種です。

まずは全体像を掴むために、業務を大きく4つのフェーズに分けて理解しましょう。

イメージとしては

「お城(システム)」を守るために

「設計図を書く人」

「城壁を作る人」

「見張りをする人」

「弱点がないか試しに攻めてみる人」

がいると考えてください。

1. 業務フェーズによる4つの分類

セキュリティエンジニアの業務は、大きく以下の4つに分類されます。

| 分類 | 役割のイメージ | 具体的な業務内容 |

| ① 企画・マネジメント (コンサルティング) | ルールを決める | ・セキュリティポリシー(社内規定)の策定 ・ISMS認証の取得・更新支援 ・セキュリティ教育の実施 |

| ② 設計・構築 (セキュリティ実装) | 城壁を作る | ・ファイアウォールやWAFの導入・設定 ・セキュアなネットワーク設計 ・認証システムの導入 |

| ③ 運用・監視 (SOC / CSIRT) | 見張り・対処する | ・ログの監視(24時間365日体制の場合も) ・サイバー攻撃発生時の対応(インシデントレスポンス) ・ウイルスの解析(フォレンジック) |

| ④ 診断・監査 (脆弱性診断) | 弱点を探す | ・脆弱性診断(システムに穴がないか調査) ・ペネトレーションテスト(擬似攻撃を行い侵入可否を検証) |

2. 「攻め」と「守り」の役割

専門的な用語では、セキュリティ業務を「攻め」と「守り」の観点で分けることもあります。

- Offensive Security(攻めのセキュリティ)

- ホワイトハッカーのように、攻撃者視点でシステムを攻撃し、弱点を炙り出す仕事です。脆弱性診断員やペネトレーションテスターがこれに該当します。高い技術力が求められます。

- Defensive Security(守りのセキュリティ)

- 攻撃を防ぐための仕組み作りや、攻撃を受けた際の対処を行う仕事です。インフラ構築や、SOC(Security Operation Center)、CSIRTなどが該当します。企業の安全を底支えする重要な役割です。

3. 働く場所による役割の違い(重要)

就職・転職活動をする上で

「誰に対してセキュリティを提供するのか」

を知っておくことは非常に重要です。

- セキュリティベンダー・SIerで働く場合

- 役割: 顧客(クライアント企業)のシステムを守るプロとしてサービスを提供します。

- 特徴: 様々な企業の案件に関われるため、特定の技術を深く極めることができます。

「技術のスペシャリスト」を目指しやすい環境です。

- 事業会社の社内SE(インハウス)として働く場合

- 役割: 自社(Orient Microwave Co., Ltd.のような一般企業)の情報資産を守ります。

- 特徴: 技術だけでなく、社員へのセキュリティ教育や経営層へのリスク説明など、組織全体を動かすマネジメント能力が求められます。

「自社のビジネスを止めない」という責任感がやりがいになります。

4. 近年注目される「CSIRT」とは?

特に近年、求人が増えているのがCSIRT(Computer Security Incident Response Team:シーサート)です。

これは、企業内でセキュリティ事故(インシデント)が起きた際に動く「消防署」や「救急隊」のような専門チームです。

- 平常時: 脅威情報の収集、避難訓練(演習)、脆弱性情報の共有

- 有事(事故発生時): 被害拡大の防止、原因調査、復旧作業

以前は大企業だけのものでしたが、現在は中堅企業でもCSIRTを設置する動きが加速しており

この経験を持つエンジニアの市場価値は非常に高まっています。

他のIT職種(SE・インフラ・運用)との違い

IT業界の職種は境界線が曖昧なこともあり

「インフラエンジニアとセキュリティエンジニア、どっちを目指すべき?」

と迷う方も多いでしょう。

結論から言うと、それぞれの「最優先ミッション」が全く異なります。

この章では、各職種の違いを明確にし、キャリアの選び方を解説します。

1. 一目でわかる!役割の違い(家づくりに例えると?)

システム開発を「家づくり」に例えると、それぞれの役割は以下のようにイメージすると分かりやすいです。

- SE(システムエンジニア)

- 役割:建築士(設計図を書く)

- 「どんな家(機能)に住みたいか」をお客様と決めて、設計図を作ります。

- インフラエンジニア

- 役割:大工・配管工(土台を作る)

- 電気・ガス・水道(ネットワーク・サーバー)を通して、家が建つ土台を作ります。

- 運用エンジニア

- 役割:管理人(維持・点検)

- 家が壊れていないか、電気が止まっていないかを毎日チェックし、修理します。

- セキュリティエンジニア

- 役割:警備会社・鍵屋(防犯対策)

- 「泥棒が入らないか(脆弱性)」「鍵は頑丈か(認証)」をチェックし、監視カメラを設置します。

2. 【比較表】仕事内容とキャリアの志向性

より具体的な仕事内容や、求められるマインドの違いを比較表にまとめました。

| 比較項目 | SE(システムエンジニア) | インフラ・運用エンジニア | セキュリティエンジニア |

| 最優先事項 | 「機能の実現」 (顧客のやりたいことを叶える) | 「安定稼働」 (止まらないシステムを作る) | 「安全性・リスク回避」 (情報漏洩や攻撃を防ぐ) |

| 仕事の敵 | 納期遅れ、バグ(不具合) | サーバーダウン、障害 | サイバー攻撃、内部不正、脆弱性 |

| 技術領域 | アプリケーション、データベース | サーバー、ネットワーク、クラウド | 全領域 (アプリ・インフラ両方の知識が必要) |

| キャリア像 | プロジェクトマネージャー(PM)、ITコンサル | クラウドエンジニア、SRE | セキュリティコンサル、CISO、ホワイトハッカー |

| 向いている人 | ものづくりが好き、調整が得意 | 機械いじりが好き、縁の下の力持ち | 正義感が強い、探究心が強い、疑い深い |

3. 各職種との具体的な関わりと境界線

ここでは、よく比較される職種との「働き方の違い」を深掘りします。

① vs SE(システムエンジニア)

SEは「使いやすさ・便利さ」を追求するため、時にセキュリティがおろそかになることがあります(例:パスワード入力を簡単にする等)。

対してセキュリティエンジニアは、「不便になっても安全性を取るべき」と主張する場面があり、SEとは対立しつつも協力し合う関係です。

- キャリアの違い: SEはプロジェクト単位で動くことが多く「納品したら終わり」ですが、セキュリティは「守り続ける」ため、継続的な関わり方が多くなります。

② vs インフラエンジニア

実は、セキュリティエンジニアと最も親和性が高いのがインフラエンジニアです。

ファイアウォールやネットワーク設定など、技術的な重複領域が多いためです。

- キャリアの違い: インフラエンジニアとして経験を積み、セキュリティの知識を上乗せしてセキュリティエンジニアへキャリアチェンジするケースが最も一般的で、成功率も高いルートです。

③ vs 運用エンジニア

運用エンジニアは「障害(故障)」に対応しますが、セキュリティエンジニアは「インシデント(攻撃・事故)」に対応します。

- キャリアの違い: 運用はマニュアル通りの定型業務が多い傾向にありますが、セキュリティ対応は未知の攻撃への対処など、その場の判断力や高度な調査能力が求められるため、年収レンジもセキュリティの方が高くなる傾向にあります。

セキュリティエンジニアが注目される背景

なぜ今、セキュリティエンジニアの求人が爆発的に増えているのでしょうか?

その背景には、単なる「人手不足」だけでなく、企業の存続を揺るがす「3つの危機的状況」があります。

1. 深刻化するサイバー攻撃と実例(ランサムウェアの脅威)

近年、サイバー攻撃は「データの覗き見」から「事業の破壊(金銭要求)」へと悪質化しています。 特に2024年、日本中を震撼させた大規模なインシデントは、多くの企業経営者に「明日は我が身」という強烈な危機感を植え付けました。

【直近の重大インシデント事例】

- KADOKAWAグループへのランサムウェア攻撃(2024年6月)

ニコニコ動画などの主要サービスが長期間停止し、出版事業の物流網も麻痺。身代金要求型ウイルスにより、事業活動そのものが物理的に止められる被害が発生しました。 - LINEヤフーの個人情報漏洩(2023年〜2024年)

委託先(サプライチェーン)経由での不正アクセスにより、約52万件(推計)以上の個人情報漏洩が発覚。総務省から異例の2度の行政指導を受ける事態となりました。

これらの事件が示したのは

「セキュリティ事故は、株価暴落や社長の引責辞任、最悪の場合は倒産に直結する経営課題である」という事実です。

そのため、企業は高額な年収を提示してでも、優秀なセキュリティエンジニアを確保しようと必死になっています。

2. 「境界型」から「ゼロトラスト」への変化

コロナ禍以降、リモートワークやクラウド利用が当たり前になり

社内と社外を隔てる「壁(ファイアウォール)」の中にいれば安全、という従来の考え方が通用しなくなりました。

- これまで(境界型防御): 社内ネットワークは安全、外は危険。

- これから(ゼロトラスト): すべてを信用せず、常に検査する。

この「ゼロトラストセキュリティ」を実現するためには

クラウドや認証基盤に精通した高度なエンジニアが必要不可欠であり、その需要が急騰しています。

3. 圧倒的な人材不足(セキュリティ人材の需給ギャップ)

経済産業省の試算によると、日本国内の情報セキュリティ人材は2020年時点で約19万人不足しているとされています。

DX(デジタルトランスフォーメーション)が進むスピードに対し

守る側の人材育成が全く追いついていません。

【ここがポイント:求職者にとってのチャンス】

需要(企業の求人)が供給(エンジニアの数)を大きく上回っているため、「未経験者を採用して育てよう」という企業が増えています。

また、経験者は「売り手市場」であり、他職種に比べて年収交渉が通りやすい状況にあります。

まとめ:なぜ市場価値が高いのか?

セキュリティエンジニアが注目されるのは、単なるブームではありません。

「ビジネスを止めないための生命線」として、企業の投資優先度が最高ランクに引き上げられたからです。

この流れは今後10年以上続くと見られており、今からキャリアをスタートさせるには絶好のタイミングと言えます。

セキュリティエンジニアの転職市場と将来性

「セキュリティエンジニアは需要がある」——これは間違いありませんが、これから目指すあなたにとって本当に知りたいのは、「自分にもそのチャンスがあるのか」

そして「その仕事は10年後も食べていけるのか」という点ではないでしょうか。

「40代未経験では手遅れ?」

「AIが進化したら仕事がなくなるのでは?」

そんな不安を抱く方も多いですが

結論から言えば、現在の市場はそうした常識が覆るほどの人材不足に陥っています。

本章では、求人データに基づくリアルな需要動向から

ミドル層(40代)の勝ち筋

そしてAI時代におけるこの職種の将来性について、きれいごと抜きで解説します。

一時のブームに乗るのではなく

長く生き残るエンジニアになるための市場分析を一緒に見ていきましょう。

セキュリティエンジニアの求人動向と需要

結論から言うと、現在のセキュリティエンジニア市場は

「記録的な売り手市場(求職者が圧倒的に有利)」です。

経済産業省の調査や大手転職エージェントのデータを見ても

IT職種の中で最も採用倍率が高い(=企業が欲しがっている)職種の一つです。

ここでは、実際に転職市場でどのような求人が出ているのか

具体的な事例と年収レンジを見ていきましょう。

1. 実際の求人モデルケース(年収と条件)

求人サイト(Green、BizReach、dodaなど)で現在公開されている募集要項の

「よくあるモデルケース」を3つ紹介します。

※これらは市場相場を反映した例であり、実際の特定企業の求人ではありませんが、同条件の募集は多数存在します。

Case 1:【未経験・若手向け】セキュリティ監視(SOC)オペレーター

- 想定年収: 350万円 〜 500万円

- 業務内容: セキュリティ監視センターでのアラート対応、ログ監視、手順書に基づく一次対応

- 必須条件: ITパスポート程度の知識、またはインフラ運用の経験(1年以上)

- 働き方: シフト制(夜勤ありの場合も)、リモート一部可

- 特徴: 「未経験可」「ポテンシャル採用」のタグがつくことが多く、ここを入り口にキャリアをスタートさせる人が多いです。

Case 2:【経験者向け】事業会社の社内セキュリティ(インハウス)

- 想定年収: 600万円 〜 900万円

- 業務内容: 自社サービスの脆弱性管理、セキュリティポリシー策定、社員教育、導入ツールの選定

- 必須条件: インフラ構築経験(3年以上)または何らかのセキュリティ実務経験

- 働き方: フルフレックス、リモートワーク推奨(週3〜4日)

- 特徴: ワークライフバランスが取りやすく、事業に深く関われるため人気が高いポジションです。

Case 3:【ハイクラス】セキュリティコンサルタント / 監査

- 想定年収: 800万円 〜 1,500万円(+インセンティブ)

- 業務内容: 大手企業のセキュリティ戦略立案、CSIRT構築支援、高度なペネトレーションテスト

- 必須条件: CISSP等の資格、または特定分野での深い専門知識

- 働き方: 裁量労働制、フルリモート可

- 特徴: 外資系企業や大手コンサルファームが多く、実力次第で20代でも年収1,000万円を超えやすい領域です。

2. 年収レンジと「高年収」の理由

他のIT職種と比較しても、セキュリティエンジニアの年収は高水準で推移しています。

| 職種 | 平均年収レンジ | 特徴 |

| 一般SE・プログラマ | 400〜600万円 | 人数が多く競争が激しい |

| インフラエンジニア | 450〜700万円 | 安定しているが爆発的な昇給は緩やか |

| セキュリティエンジニア | 550〜850万円 | 希少性が高く、給与ベースが高い |

なぜこれほど高いのか?

それは「供給(エンジニアの数)が圧倒的に足りていないから」に尽きます。

企業は「年収を上げてでも採用しないと、会社のリスク管理ができない」

という状況にあるため、提示年収が釣り上がっているのです。

3. 働き方のトレンド(リモート・副業)

求人動向のもう一つの特徴は、「柔軟な働き方」です。

- リモートワーク浸透率が高いセキュリティ業務(特に監視、診断、設計、コンサル)は、場所を選ばずに作業できるタスクが多く、フルリモート求人の割合が非常に高いです。

- 地方在住でも東京の高単価案件に参画できるチャンスが増えています。

- 副業案件の増加

「週1日だけのセキュリティアドバイザー」

「スポットでの脆弱性診断」

といった副業・フリーランス案件も急増しています。

正社員として働きながら、副業でさらに月10〜20万円を稼ぐエンジニアも珍しくありません。

40代未経験からでも転職できるのか?

結論から申し上げますと、「IT完全未経験からの挑戦は、正直なところ『茨の道』である」と言わざるを得ません。

一般的な「転職サイト」からの応募では、書類選考で落とされる確率が非常に高いです。

では勝ち筋はないのか?というと、そうではありません。

「ITスキル」ではなく、「ドメイン知識(前職の業務知識)」を武器にする場合のみ、勝機があります。

- 法務・コンプライアンス経験者 → セキュリティガバナンス(社内ルールの統制)

- マネジメント経験 → プロジェクト管理(PMO)やチームリーダー候補

40代転職の結論

求人サイトでポチポチ応募するのではなく、「自分の過去の職歴×セキュリティ」の掛け合わせを探すことが生存戦略です。ミドル層に強いエージェント(パーパスドックなど)に相談し、ポータブルスキルを評価してくれる企業を探しましょう。

セキュリティエンジニアは将来なくなるのか?

「AIの進化で、セキュリティ監視は自動化されるのでは?」

「将来、仕事がなくなるのでは?」

このような不安を耳にすることがありますが、結論から断言します。

セキュリティエンジニアの仕事はなくなりません。

むしろ、その価値と年収は今後10年でさらに跳ね上がります。

ただし、「なくなる仕事(作業)」と「残る仕事」の二極化は確実に進みます。

これからの時代を生き抜くために知っておくべき、市場の未来予測を解説します。

1. データで見る「圧倒的な人材不足」

まず、客観的なデータを見てみましょう。

経済産業省の試算によると、情報セキュリティ人材は2016年時点で約13万人不足しており

このまま有効な対策が打たれなければ、需要と供給のギャップは拡大し続けると警告されています。

- 需要(Demand): DX推進、IoT機器の増加、AI技術の悪用により、守るべき領域が爆発的に拡大。

- 供給(Supply): 少子高齢化に加え、専門スキルを持つ人材の育成が追いついていない。

つまり、「AIが仕事を奪うスピード」よりも「守るべきものが増えるスピード」の方が圧倒的に速いのが現状です。

2. AI時代になくなる仕事・残る仕事

「AIに仕事を奪われる」というのは半分正解で、半分間違いです。

AIは「ログの監視」や「既知のウイルス検知」などの単純作業においては人間を凌駕しますが

「最終判断」や「責任を取る仕事」

は人間にしかできません。

| 将来AIに代替される可能性が高い業務 | 今後さらに需要が高まる人間独自の業務 | |

| キーワード | 「定型作業」「監視」「集計」 | 「判断」「交渉」「設計」「責任」 |

| 具体例 | ・ログの目視チェック ・定型的なパッチ適用作業 ・単純なウイルス駆除 | ・未知の攻撃に対する推測と判断 ・経営層へのリスク説明・予算交渉 ・ゼロトラスト環境のアーキテクチャ設計 |

3. 「いたちごっこ」が終わらない理由

セキュリティエンジニアがなくならない最大の理由は

攻撃側(ハッカー)も進化し続けるからです。

攻撃者は既に「生成AI」を使って、より巧妙なフィッシングメールや

未知の脆弱性を突く攻撃コードを作成しています。

「AI vs AI」の戦いとなる未来において、そのAIを操り、企業のビジネスや法律に合わせて

チューニングする「司令塔」としてのエンジニアが必要不可欠なのです。

4. 将来性が高い「3つの有望領域」

今後、特に市場価値が高まると予想される領域は以下の通りです。

- クラウドセキュリティ(AWS/Azure/GCP)

- 企業のデータがクラウドへ移行しているため、クラウド特有のセキュリティ設計ができる人材は争奪戦です。

- IoT / OTセキュリティ

- 工場、自動車、家電などがネットに繋がることで、物理的な被害を防ぐセキュリティが急務となっています。

- セキュリティコンサルティング

- 技術だけでなく、法律(個人情報保護法など)や経営リスクの観点からアドバイスできる人材は、AIには代替できません。

セキュリティエンジニアの年収・キャリアパス

「お金」の話は、転職活動において最も気になるトピックの一つですが

同時に最も情報が不透明な部分でもあります。

「セキュリティエンジニアは年収1,000万円も夢じゃない」

そんな噂を耳にすることがありますが、それは一部の天才だけの話なのでしょうか?

本章では、日本国内のリアルな年収相場から

そして実際に年収を上げていくための具体的なキャリアパス(戦略)まで

給与明細の裏側を徹底解剖します。

ただ漠然と働くのではなく

「どのスキルを身につければ、いくら市場価値が上がるのか」。

その相場観を身につけることは、あなたのエンジニア人生における生涯年収を数千万円単位で変える重要な鍵となります。

理想のライフプランを実現するための「稼ぎ方」の地図を、ここで手に入れましょう。

日本国内の年収相場

セキュリティエンジニアの年収は、IT職種の中でもトップクラスの水準にあります。

転職サービス「doda」や経済産業省の統計データを統合的に見ると

セキュリティエンジニアの平均年収は約600万円〜650万円前後で推移しています。

これは、一般的なシステムエンジニア(SE)やプログラマーと比較しても

約50万〜100万円ほど高い水準です。

引用元:国税庁「令和5年分 民間給与実態統計調査」

引用元: DODA平均年収ランキング

引用元:求人ボックス「給与ナビ」(2024年12月時点)

1. 【年齢別・経験別】年収のリアルな目安

「平均」といっても、スキルや経験年数によって幅があります。

年代別の相場観は以下の通りです。

| 年代・レベル | 想定年収レンジ | 求められる役割 |

| 20代(ジュニア) | 350万 〜 500万円 | 運用・監視オペレーター、手順書に基づく設定変更 |

| 30代(ミドル) | 500万 〜 750万円 | 設計・構築のリーダー、脆弱性診断、インシデント対応 |

| 40代(シニア) | 700万 〜 1,000万円超 | コンサルティング、セキュリティポリシー策定、CISO候補 |

2. 企業規模・業種による格差

同じ「セキュリティエンジニア」という肩書きでも

所属する会社によって年収ベースが大きく異なります。

- 金融・通信(メガバンク・キャリア系): ベース給与が高く、安定して700〜900万円を狙いやすい。

- Web系メガベンチャー: スキル評価が柔軟で、20代後半でも800万円以上の提示が出ることがある。

- 中小SIer・運用会社: 下流工程(監視のみ)の場合、年収400万円前後で頭打ちになることもあるため、転職時の企業選びが極めて重要です。

高年収を狙うためのキャリアパス例

セキュリティエンジニアの年収アップ戦略は、RPGのレベル上げに似ています。

「運用」で基礎体力をつけ

「設計」で武器を手に入れ

最終的に「コンサル・監査」という上級職で高報酬を得るのが王道です。

1. 【未経験ルート】ゼロから這い上がる「わらしべ長者」戦略

未経験の場合、いきなり設計やコンサルは不可能です。

まずは「現場」を知り、徐々に上流工程へステップアップする「わらしべ長者」戦略が有効です。

- 1〜2年目

(下積み)【1〜2年目】監視オペレーター(SOC)で下積み- 役割: 24時間体制の監視センターでアラート対応やログ確認を行う。

- 目標: 「基本情報技術者」「CCNA」等でインフラの基礎を固める。

- 注意点: ここに長く居すぎないこと。2年で卒業する意思を持つ。

- 想定年収: 350万 〜 450万円

- 3〜4年目

(挑戦)【3〜4年目】インフラ構築 / 脆弱性診断へ挑戦- 役割: 【重要】ここで一度転職、または部署異動をする。

サーバー構築や、ツールを使った診断業務を経験し「仕組み」を理解する。 - 目標: 手を動かして技術的な「中身」を知る期間。

- 想定年収: 500万 〜 600万円

- 役割: 【重要】ここで一度転職、または部署異動をする。

- 5年目〜

(飛躍)【5年目〜】フルスタック・セキュリティエンジニアへ- 役割: 構築・診断の経験を活かし、上流工程(設計・要件定義)へシフト。インシデント対応の指揮なども担当。

- 目標: ここから経験者ルートと同じ軌道に乗り、年収大幅アップ。

- 想定年収: 700万 〜 1,000万円

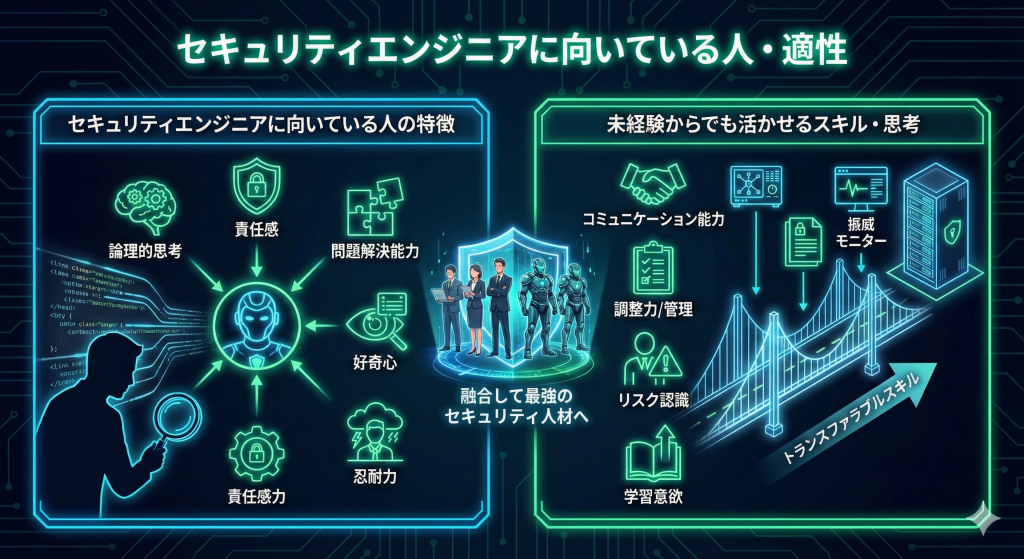

セキュリティエンジニアに向いている人・適性

「セキュリティエンジニア=黒い画面に向かう天才ハッカー」

というイメージを持っていませんか?

実は、この仕事で最も重要なのは、超人的な技術力よりも「性格」や「思考のクセ」です。

「細かい違和感にすぐ気づく」

「仕組みがどうなっているか気になる」

「正義感が強い」

もしあなたがそう感じるタイプなら、その才能はセキュリティエンジニアとして開花する可能性を秘めています。

本章では、現役エンジニアに共通する意外な特徴から

未経験者が実は持っている「活かせる武器」

そしてなぜSEやインフラ経験者が転職市場で「最強」と言われるのか、その理由を紐解きます。

技術は後からついてきます。

まずは、あなたの中に眠る「セキュリティエンジニアの適性」があるかどうか

診断するつもりで読み進めてみてください。

セキュリティエンジニアに向いている人の特徴

セキュリティエンジニアに向いているのは、単に「パソコンが得意な人」だけではありません。

実は、日常生活での「ちょっとした癖」や「性格」が

この仕事における最大の武器になることがあります。

現役エンジニアに共通する4つの特徴を見ていきましょう。

1. 「仕組み」が気になって仕方がない人(分解好き)

ただ決められた通りに使うのではなく

「どう動いているんだろう?」

「ここを変えたらどうなるんだろう?」

と考える好奇心が強い人です。

- 向いている思考:

- 家電や新しいガジェットを買うと、説明書を読む前にとりあえず触ってみる。

- 「数値を入力してください」という欄に、あえて文字を入れたらどうなるか試したくなる。

- 子供の頃、おもちゃを分解して怒られたことがある。

- 仕事での活かし方: この「いたずら心」や「実験精神」は、脆弱性診断(システムの穴を探す業務)において非常に重要です。

攻撃者の視点を持てるため、未然に事故を防ぐことができます。

2. 「心配性」で「疑り深い」人(リスク管理能力)

「本当にこれで大丈夫?」

「裏があるんじゃないか?」

と常に最悪のケースを想定できる人は、セキュリティエンジニアの天職です。

- 向いている思考:

- 怪しいメールやリンクは絶対に開かない。

- 「無料です!」と言われると、「なぜ無料なのか(裏でデータを取っていないか)」を考えてしまう。

- 出かける前に、家の鍵をかけたか何度も確認してしまう。

- 仕事での活かし方: 楽観的な人よりも、「ネガティブな想像力」がある人の方が、鉄壁の守りを築けます。この「慎重さ」は、インフラ設計や運用監視の現場で重宝されます。

3. 地道な作業と継続学習が苦にならない人(探究心)

セキュリティの世界は

「昨日までの常識が、今日は非常識」

になる世界です。

新しい攻撃手法が毎日生まれるため、学び続ける必要があります。

- 向いている思考:

- 分からないことがあると、納得するまでネットで検索し続ける。

- パズルや謎解きゲームが好きで、答えが出るまで粘れる。

- 派手な成果よりも、縁の下の力持ちとして頼られるのが好き。

- 仕事での活かし方: ログ(通信記録)の解析など、地道な作業から原因を特定する粘り強さが求められます。

「オタク気質」と言われるほどの探究心がある人は、トップエンジニアになれる素質があります。

4. 高い倫理観と正義感を持つ人

これが最も重要です。

セキュリティエンジニアは、攻撃者と同じ技術を持ちますが、それを「守るため」に使わなければなりません。

- 向いている思考:

- 困っている人がいると放っておけない。

- ルールや秘密を守る口の堅さがある。

- 「悪用したらどうなるか」を知った上で、自制できる。

- 仕事での活かし方: 顧客の機密情報や個人情報を扱うため、「この人なら信用できる」という人間性が採用の絶対条件となります。

未経験からでも活かせるスキル・思考

「IT未経験=武器が何もない」

と思っていませんか?

それは大きな間違いです。

セキュリティエンジニアに必要なのは、プログラミング能力だけではありません。

むしろ、営業職や事務職、あるいは学生時代の研究で培った

「ポータブルスキル(持ち運び可能な能力)」こそが

入社後の成長スピードを左右します。

ここでは、異業種からでもそのまま転用できる3つの最強スキルを紹介します。

1. 「翻訳力」と「調整力」(営業・接客・販売の経験)

セキュリティエンジニアは、パソコンに向かっている時間と同じくらい、「人と話している時間」が長いです。

- 活かせるシーン:

- 「なぜこのセキュリティ対策が必要なのか?」を、ITに詳しくない経営層や社員に説明する時。

- 現場のエンジニアと、予算を握る上司の板挟みになった時の調整。

- あなたの武器:

- 営業職で培った「顧客の課題を聞き出すヒアリング力」

- 接客業で培った「専門用語を使わずに説明する力」

- これらは、将来的に「セキュリティコンサルタント」を目指す上で、技術以上に重要な資質です。

2. 「正確性」と「マニュアル遵守力」(事務・経理・公務員の経験)

セキュリティの世界において、「うっかりミス」は許されません。

たった一つの設定ミスが、全社の情報漏洩に繋がるからです。

ここでは、派手なアイデアマンよりも、地味な作業を完璧にこなす人が重宝されます。

| 前職の経験 | セキュリティでの活かし方 |

| 経理・事務 | 1円のズレも許さない「ダブルチェックの習慣」は、ファイアウォールの設定作業でそのまま活きます。 |

| 銀行・公務員 | 厳格な「ルール・規定を守る意識」は、セキュリティポリシーの策定や運用において最強の適性です。 |

| 工場・製造 | 「手順書通りに作業する規律」は、システム障害時の復旧作業において命綱となります。 |

3. 「論理的思考力」と「検索力」(学生・研究職の経験)

理系・文系を問わず、大学や研究で培った「調べる力」は強力な武器になります。

エラーが起きた時、誰も答えを教えてくれません。

自分で仮説を立て、検証する力が求められます。

- 活かせるシーン:

- 未知のウイルスやエラーに遭遇した時、英語のドキュメントや論文を読み解いて解決策を探す。

- 「なぜ攻撃を受けたのか?」をロジカルに分析し、レポートにまとめる。

- あなたの武器:

- 論文執筆で培った「情報を収集し、整理する力(検索力)」

- 英語の文献を読むことに抵抗がない「英語アレルギーのなさ」

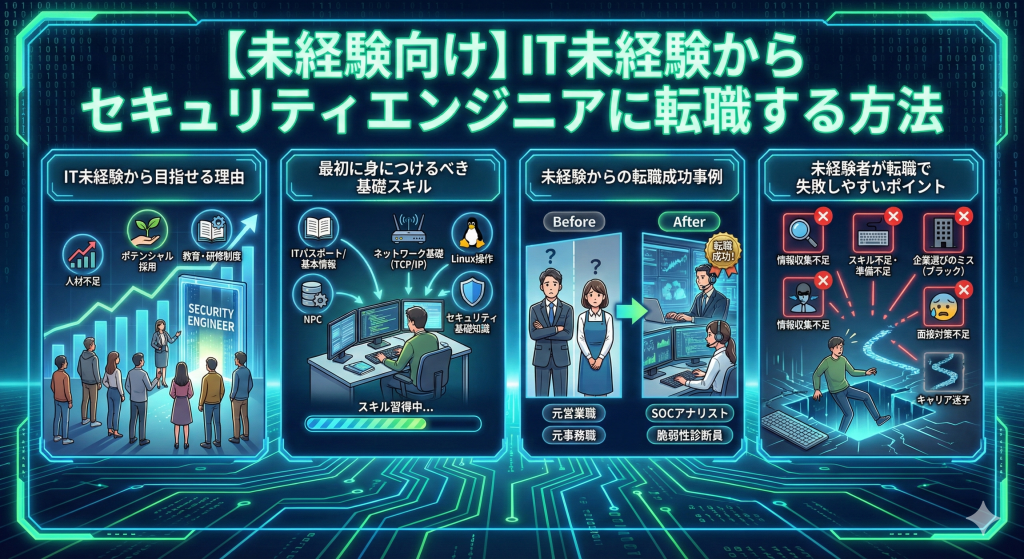

【未経験向け】IT未経験からセキュリティエンジニアに転職する方法

「文系出身だし、プログラミングも未経験。そんな自分がセキュリティエンジニアなんて、無謀じゃないか?」

そう感じるのは当然です。

しかし、結論から言えば、IT未経験からの挑戦は決して無謀ではありません。

現在、セキュリティ業界は深刻な人材不足により

経験者だけでなく「将来性のある未経験者」を育てる方向へ大きく舵を切っています。

ただし、「なんとなく」応募しても内定は出ません。

本章では、なぜ未経験でも採用されるのかという市場のカラクリから

営業や事務職から転身したリアルな成功事例

そして多くの人が陥りがちな「転職活動の失敗パターン」までを包み隠さず解説します。

がむしゃらに勉強を始める前に、まずは「合格への最短ルート」を知ってください。

ここを読み飛ばすと、間違った努力で時間を無駄にしてしまうかもしれません。

IT未経験から目指せる理由

「セキュリティエンジニア=ベテランの仕事」というのは、一昔前の話です。

今はむしろ、「真っ白な未経験者を採用して、自社好みに育てたい」という企業が急増しています。

これには明確な3つの根拠があります。

1. 【根拠:データ】19万人の人材不足による「採用基準の緩和」

最大の理由は、圧倒的な「需要過多」です。

経済産業省の調査によると、日本国内の情報セキュリティ人材は約19万人不足していると言われています。

企業の本音は「経験者が欲しい」ですが

経験者は年収1,000万円近く出さないと採用できないのが現状です。

そのため、多くの企業が戦略を切り替えました。

- これまで: 完成された即戦力だけを採用

- いま: 「素質(ポテンシャル)」がある未経験者を採用し、研修で育てる

この「ポテンシャル採用」の枠が拡大している今こそが

未経験者が入り込む最大のチャンスなのです。

2. 【根拠:仕組み】「入り口」の業務がマニュアル化された

セキュリティの仕事には、難易度のレベルがあります。

未経験者がいきなり「設計」はできませんが、「監視(SOC)」という入り口の業務は

手順書(マニュアル)が完備されています。

- SOC(セキュリティ・オペレーション・センター)業務

- 画面にアラートが出たら、マニュアル通りに担当へ連絡する。

- 決まった時間にログをチェックする。

このように「未経験でもできる業務」が切り出されているため

そこで実務経験を積みながらステップアップするルートが確立されています。

3. 異業種のスキルが「セキュリティ」に直結する

実は、企業はあなたの「ITスキル」ではなく

「前職の経験(ドメイン知識)」を欲しがっています。

- 元・営業職 → 顧客にセキュリティリスクを分かりやすく説明する(コンサル適性)

- 元・事務職 → 正確にログをチェックし、ミスなく報告する(運用適性)

- 元・接客業 → 緊急時にパニックにならず、丁寧に対応する(インシデント対応適性)

技術は教えられますが、これらの「ヒューマンスキル」は教えられません。

だからこそ、異業種からの転職者が重宝されるのです。

【インタビュー記事有】未経験からセキュリティエンジニアへ

実際に、全くの未経験からセキュリティ業界へ飛び込み

活躍している先輩社員の事例を紹介します。

未経験採用に定評のある株式会社SHIFT SECURITYのインタビュー記事より、現場のリアルな声を引用します。

未経験から診断エンジニアへ挑戦

(株式会社SHIFT SECURITY 社員インタビューより)

Q. 仕事を通して「成長した」と感じたことは?

診断案件のなかで、担当できる工程が徐々に増えていくことに成長を感じています。 作業の精度や、対応できる範囲が広がっていくのを実感できることが、私にとって次の挑戦へのモチベーションです。

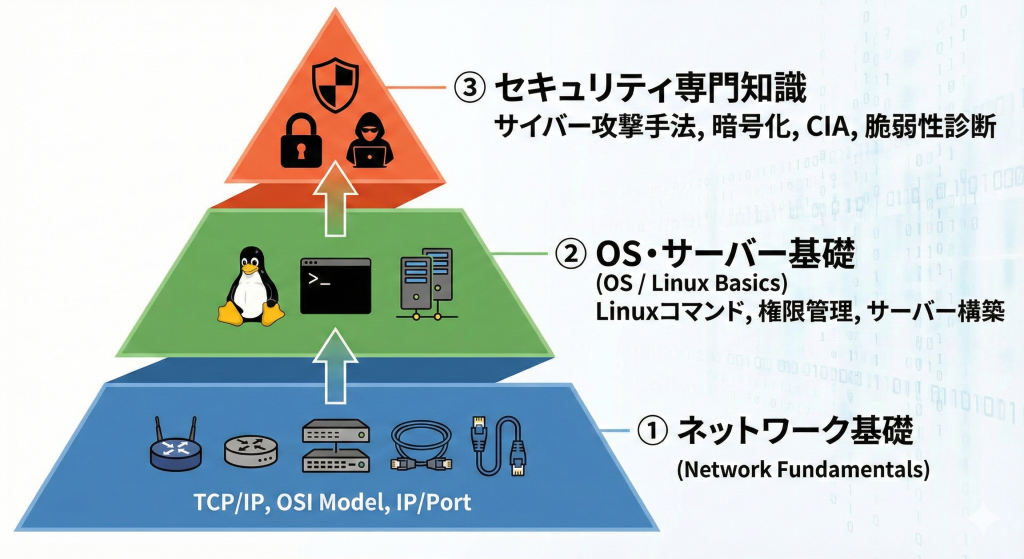

最初に身につけるべき基礎スキル

「何から手をつければいいか分からない」という方は

以下のピラミッドをイメージしてください。

セキュリティの知識は、「①ネットワーク」「②OS(Linux)」という土台がないと積み上がりません。

「何から手をつければいいか分からない」という方は、いきなり専門書を買うのではなく、以下の「STEP 0」から始めてください。

STEP 0:まずは「ITパスポート」で全体像を掴む(超入門)

ネットワークやOSの勉強を始める前に、IT業界の共通言語を知る必要があります。一番おすすめなのは、国家資格である「ITパスポート」または「基本情報技術者試験」のテキストを1冊読むことです。

- 目指すべきゴール:

- 本屋でITパスポートのイラスト付きテキストを立ち読みし、「なんとなく意味がわかる」状態にする。

- 余裕があれば「基本情報技術者試験」の取得を目指す(未経験転職における最強のパスポートになります)。

💡 ポイント:資格は「熱意の証明」になる

面接で「勉強しています!」と口で言うよりも、「現在、基本情報を勉強中で、来月受験予定です」と言えるだけで、未経験枠での内定率はグッと跳ね上がります。

STEP 1:ネットワークの仕組み(最重要)

セキュリティエンジニアにとっての「言語」は、英語ではなく「ネットワークプロトコル」です。 攻撃者はネットワークを通ってやってきます。

「データがどうやって届くのか」を知らなければ、守ることはできません。

- 学ぶべきキーワード:

- IPアドレスとポート番号: 住所とドアの関係を理解する。

- OSI参照モデル: 通信の7つの階層(特にレイヤー3, 4, 7)を暗記ではなく理解する。

- TCP/UDP: 確実な通信と、速い通信の違い。

- 目指すべきゴール:

- 書籍『マスタリングTCP/IP 入門編』を読んで理解できるレベル。

- 資格「CCNA」または「基本情報技術者」の勉強。

STEP 2:Linux(OS)の操作

テレビドラマに出てくるハッカーは、黒い画面に文字を打ち込んでいますよね?

あれはLinux(リナックス)というOSを操作しています。

サーバーの多くはLinuxで動いており、セキュリティ診断ツールもLinuxベースが基本です。

- 学ぶべきキーワード:

- コマンドライン操作(CLI): マウスを使わず、キーボードだけでファイル操作ができる(

ls,cd,grepなど)。 - 権限管理(パーミッション): 「誰がこのファイルを読めるか」の設定(

chmod,chown)。

- コマンドライン操作(CLI): マウスを使わず、キーボードだけでファイル操作ができる(

- 目指すべきゴール:

- 自宅のPCに「VirtualBox」などでLinux環境を作り、触ってみる。

- 資格「LinuC レベル1」の勉強。

STEP 3:セキュリティの基礎概念

ここで初めて「セキュリティ」の専門知識を乗せていきます。

技術だけでなく、守るべき3つの要素「機密性・完全性・可用性(CIA)」を理解しましょう。

- 学ぶべきキーワード:

- 三大要件(CIA): 情報セキュリティの定義。

- 認証と認可: 「本人確認」と「権限付与」の違い。

- 代表的な攻撃手法: SQLインジェクション、クロスサイトスクリプティング(XSS)、標的型攻撃メール。

- 目指すべきゴール:

- 「情報セキュリティマネジメント試験」の合格。

STEP 4:プログラミングの基礎(読み解く力)

未経験者の場合、バリバリ開発できる必要はありませんが

「コードを見て何をしているか分かる」レベルは必要です。

- おすすめの言語:

- Python: 攻撃コードの作成や、ログ分析の自動化によく使われる。

- HTML/JavaScript: Webサイトへの攻撃(Webセキュリティ)を学ぶために必須。

未経験からの転職成功事例

「文系出身でIT知識ゼロ。それでもエンジニアになれるのか?」

その答えは、「人を育てる環境がある会社を選べば、間違いなくなれる」です。

ここでは、社員の多くが未経験からスタートし、インフラ・セキュリティエンジニアとして活躍している株式会社シー・アイ・イー(CIE)の事例を紹介します。

1. 【事例】飲食・販売・営業…異業種からの転身

CIEのインタビューには、全くの異業種から挑戦した先輩たちのリアルな声が掲載されています。 共通しているのは、「入社前の知識量」ではなく「入社後の学ぶ意欲」が成功の鍵だったという点です。

未経験からインフラ・セキュリティのプロへ (株式会社シー・アイ・イー 社員インタビューより)

Q. 未経験からのスタートで不安はありませんでしたか?

最初は右も左も分かりませんでしたが、研修制度や先輩のサポート(OJT)が手厚く、安心して業務に取り組めました。

「分からないことをそのままにしない」という姿勢があれば、周りが必ず助けてくれる環境です。

Q. 仕事のやりがいは?

自分が構築・運用に関わったシステムが、当たり前のように動いているのを見た時に達成感を感じます。

最初は監視業務などの基礎から始めましたが、徐々に設計や構築へとステップアップでき、自分の成長を肌で感じられるのが楽しいですね。

2. 未経験者が「勝てる」企業選びの3条件

事例のように成功するためには、求人を探す際に以下の3点をチェックしてください。

- 「未経験歓迎」の裏付けがあるか

- 単なる人手不足ではなく、CIEのように「未経験者を育てるカリキュラム」や「資格取得支援制度」が明記されているか確認しましょう。

- チーム配属を前提としているか

- たった一人で客先に常駐させる企業は避けましょう。

先輩社員と同じチームに配属され、OJTを受けられる環境が必須です。

- たった一人で客先に常駐させる企業は避けましょう。

- キャリアパスが明確か

- 「ずっと監視業務のまま」ではなく、将来的に設計やセキュリティ構築へステップアップできる実績がある企業を選びましょう。

未経験者が転職で失敗しやすいポイント

未経験からセキュリティエンジニアを目指す際、情熱だけで突っ走ると高い確率で失敗します。

なぜなら、「イメージしている仕事」と「実際の入り口の仕事」に大きなギャップがあるからです。

ここでは、多くの未経験者が陥る失敗パターンと

それを見落としてはいけない理由を解説します。

1. 【業務内容の誤解】いきなり「ホワイトハッカー」になれると思い込む

最も多い失敗が、映画やドラマのような華やかな仕事を想像して入社し

「こんなはずじゃなかった」と早期退職してしまうケースです。

- 見落としがちなポイント

セキュリティの入り口(未経験枠)は、24時間365日の「監視業務(SOC)」や、地味な「ログチェック」がほとんどです。夜勤がある場合もあります。 - なぜ見落としてはダメなのか?

「下積み」の覚悟がないまま入社すると、モチベーションが維持できず、スキルが身につく前に辞めてしまうからです。

これでは経歴に傷がつくだけで終わってしまいます。

対策: 最初の2〜3年は「修行期間」と割り切り、その環境でネットワークやLinuxの基礎を盗む姿勢が必要です。

2. 【企業選びのミス】「未経験歓迎」の言葉を鵜呑みにする

「未経験歓迎」

「研修充実」

と書かれていても、その中身は会社によって天と地ほどの差があります。

- なぜ見落としてはダメなのか?

「エンジニア」という肩書きだけで選ぶと、実務経験が積めないまま年齢だけ重ねてしまい、市場価値ゼロの人材(エンジニア難民)になってしまうリスクがあるからです。

対策: 面接で「研修の具体的な内容」や「過去の未経験入社者が現在どんなキャリアを歩んでいるか」を必ず逆質問して確認しましょう。

3. 【準備不足】「やる気」だけで「成果物」がない

面接で「一生懸命勉強します!」とアピールしても、それだけでは不採用になります。

- 見落としがちなポイント

IT業界において、口だけの「やる気」は信用されません。

「行動(アウトプット)」だけが評価されます。 - なぜ見落としてはダメなのか?

人気企業の未経験枠には、ライバルが殺到します。

その中で「資格勉強中」の人と、「既に資格を取り、自宅でサーバーを構築してみた」という人がいれば、企業は迷わず後者を選びます。

対策: 最低でも「ITパスポート」や「基本情報」を取得する、あるいはブログQiita等で学習記録を発信するなど、「手を動かしている証拠」を持参しましょう。

セキュリティエンジニア転職におすすめの転職エージェント

転職活動において、最も重要な戦略の一つが「パートナー(エージェント)選び」です。

実は、セキュリティエンジニアの求人は

利用するサービスによって「扱っている案件の層」が全く異なります。

ここを間違えると、

「経験者なのに年収が上がらない」

「未経験可の求人が全く見つからない」

といったミスマッチに苦しむことになります。

本章では、数ある転職サービスの中から

あなたの「現在のステータス(未経験 or 経験者)」に特化した最適解を厳選して紹介します。

ただ登録するだけではなく

「転職サイト」と「エージェント」をどう使い分ければ効率が良いのか

そして意外と語られないエージェント利用のデメリットまで、現役エンジニアの視点で解説します。

最短ルートで内定を掴むための「武器」を選んでいきましょう。

未経験からセキュリティエンジニアを目指す人におすすめ

【比較表】未経験におすすめのサービス一覧

自分に合ったサービスは見つかりましたか?

迷ったら、まずは気になった2〜3社の無料カウンセリングを受けてみて

担当者との相性を確かめるのが失敗しないコツです。

| サービス名 | 対象・タイプ | 特徴・こんな人におすすめ | 詳細 |

|---|---|---|---|

| ウズウズIT | 20代 エージェント | 【学習重視・ブラック排除】 IT研修を無料で受けながら、ブラック企業を徹底的に避けて就職したい人に最適。 | 公式サイト > |

| Tamesy | 20代 エージェント | 【適性重視・診断】 LINEで気軽に診断。「自分に向いている仕事」や「強み」を知ってから企業を探したい人へ。 | 公式サイト > |

|

パーパス ドック |

30代-40代 エージェント | 【ミドル層・再構築】 年齢を理由に他社で断られた方や、キャリアの再構築を真剣に考えている人におすすめ。 | 公式サイト > |

| ポジウィル | 全年齢 コーチング | 【自己分析・軸】 求人紹介なし。転職ありきではなく、まずは「自分の軸」や「やりたいこと」を明確にするプロの壁打ち。 | 公式サイト > |

※表は横にスクロールできます

転職サイトとエージェントの使い分け

転職活動を始める際、「マイナビ」や「リクナビNEXT」のような転職サイトと

「レバテック」のようなエージェント、どちらを使うべきか迷うかもしれません。

結論から言うと、「情報収集はサイト、実際の応募はエージェント」という使い分けが

最も賢い(そして年収が上がりやすい)戦略です。

それぞれの特徴と、あなたの状況に合わせた使い分け方を解説します。

1. 転職サイト(直接応募型)

スーパーマーケットのように、公開されている求人を自分で探し

自分でカゴに入れて応募するスタイルです。

- 向いている人・目的

- 「まだ転職するか決めていないが、どんな求人があるか見てみたい」

- 「エージェントからの電話や面談が面倒くさい」

- 「自分のペースでゆっくり探したい」

- メリット

- 誰にも急かされず、市場の全体像を把握できる。

- デメリット

- ブラック企業を見分けるのが難しい。

- 面接日程の調整や、給与条件の交渉をすべて自分でやる必要がある。

2. 転職エージェント(仲介型)

あなた専属の秘書がつき、希望に合った求人のピックアップから

面接対策、日程調整まで代行してくれるスタイルです。

- 向いている人・目的

- 「現職が忙しくて、求人を探す時間がない」

- 「自分の経歴でどこが受かるか客観的に知りたい」

- 「年収交渉をして、1円でも高く転職したい」

- メリット

- 「非公開求人」(サイトには載らない好条件の案件)を紹介してもらえる。

- 「もう少し年収を上げてほしい」といった、自分では言いにくい交渉を代行してくれる。

【比較表】どっちを使うべき?

| 項目 | 転職サイト | 転職エージェント |

| 求人の質 | 玉石混交(大量にある) | 厳選されている(マッチするものだけ) |

| 非公開求人 | × 見られない | ◎ 見られる(ここが一番美味しい) |

| 手間 | 面倒(すべて自分) | 楽(調整はお任せ) |

| 年収交渉 | 難しい | 得意(プロが代行) |

| おすすめ度 | まずは登録して眺める用 | 本気で内定を取りに行く用 |

結論:この「二刀流」が最強

賢いエンジニアは、以下のように両方を活用しています。

- まずは「転職サイト」に登録して、通勤電車の中でパラパラと求人を眺め、相場観を養う。

- 「これだ!」と思う求人が見つかったり、本格的に活動するタイミングで「エージェント」に登録する。

- エージェントに「サイトで見た〇〇社のような求人はありますか?」と相談し、さらに条件の良い非公開求人を出してもらう。

まずは気軽にサイトで情報を入れつつ、勝負どころではエージェントを味方につけて

年収アップを確実に勝ち取りましょう。

エージェントを使うメリット・デメリット

転職エージェントは「無料で使える最強の味方」ですが

仕組みを理解していないと「自分のペースで動けない」

というストレスを感じることもあります。

メリットだけでなく、デメリットもしっかり把握した上で

賢く使い倒すのが成功のコツです。

転職エージェントのメリット(得すること)

最大のメリットは、「一人で戦わなくていい」という点です。

特にセキュリティエンジニアのような専門職では、以下の恩恵が大きくなります。

転職エージェントのデメリット(注意点)

一方で、エージェントはボランティアではなくビジネス(成果報酬型)で動いているため

独自のデメリットも存在します。

【結論】デメリットは「複数登録」で消せる

デメリットの多くは、「1社のエージェントだけに依存する」ことから生じます。

- 担当者が合わなければ、別のエージェントに変える。

- 急かされたら、別のエージェントの意見も聞いてみる。

このように2〜3社を併用してリスクヘッジしつつ

おいしいとこ取り(非公開求人の紹介や年収交渉)をするのが

転職活動を有利に進めるための最適解です。

未経験からのセキュリティエンジニア転職・よくある質問(FAQ)

- Q文系出身でもセキュリティエンジニアになれますか?

- A

はい、全くなれます。

セキュリティの世界は「ルール作り」や「分かりやすい説明(ヒアリング力)」など、文系的な素養が生きる場面が非常に多いです。プログラミングをガリガリ書くというよりは、「ネットワークの仕組み」というルールを理解することがメインになるため、文系・理系はそこまで関係ありません。

- Qプログラミングが全くできなくても大丈夫ですか?

- A

最初はできなくても大丈夫です。

未経験の入り口である「監視・運用」業務では、コードを書くスキルは求められません。ただし、将来的に「どんな攻撃がされているか(コードの意味)」を読み解く力は必要になるため、入社後にPythonなどの基礎を少しずつ学んでいく姿勢は必要です。

- Q30代・40代の未経験からでも転職は可能ですか?

- A

厳しいのが現実ですが、ポータブルスキル次第で可能です。

20代に比べると「ポテンシャル枠」の求人は減ります。しかし、前職での「マネジメント経験」「顧客との折衝経験」「法令・監査に関する知識」などがある場合、それを武器にして採用されるケースがあります。年齢が高いほど、1人で悩まずエージェントに自分の強みを引き出してもらうことが重要になります。

セキュリティエンジニアとして成長し続けるための学習法

セキュリティエンジニアへの転職は、ゴールではなく「スタートライン」に過ぎません。

サイバー攻撃の手法は毎日進化しており

「一度覚えたら一生安泰」

という技術が存在しない世界だからです。

こう聞くと

「毎日寝る間も惜しんで勉強し続けないといけないのか…」

と重圧を感じるかもしれません。

しかし、安心してください。

第一線で長く活躍しているエンジニアほど

「全てを網羅しようとしない」という賢い学習戦略を持っています。

逆に言えば、闇雲に手を出す人ほど

情報の洪水に溺れて挫折してしまいます。

本章では、転職後に「燃え尽き症候群」にならないための正しいマインドセットから

明日からの業務に即役立つコスパの良い学習術

そして10年後も市場価値を保ち続けるためのキャリア設計について解説します。

「努力」を「成果」に最短距離で変換するためのロードマップを

ここで手に入れましょう。

転職後に求められる学習姿勢

セキュリティエンジニアにとって

学習は「努力」ではなく「業務の一部(生存戦略)」です。

なぜなら、攻撃者は24時間休まず新しい攻撃手法を編み出してくるため

「昨日の正解が、今日の不正解」になることが日常茶飯事だからです。

転職後に燃え尽きないための、持続可能な学習ルーティンと

現役エンジニアが必ずチェックしている情報ソースを紹介します。

1. 学習の頻度:毎日の「シャワー」と、週末の「深掘り」

無理に毎日何時間も勉強する必要はありません。

以下の「15分:90分」のバランスを意識してください。

- 毎朝 15分(情報のシャワー)

- 通勤時間や始業前に、ニュースサイトやSNSで「昨夜、世界で何が起きたか」をざっと確認します。

- 目的: 詳細を覚えることではなく、「今、流行っている攻撃(トレンド)」や「緊急度の高い脆弱性」をキャッチすること。

- 週に 90分(技術の深掘り)

- 週末や平日の夜に、気になった技術を実際に試したり、専門書を読んだりします。

- 目的: 手を動かして「仕組み」を理解すること。

2. 必須のインプット元(ブックマーク推奨)

「どこを見ればいいか分からない」

という方は、以下のサイトを巡回ルートに入れてください。

信頼性が高く、日本のセキュリティ業界で標準的に読まれているサイトです。

3. 「知っている」を「できる」に変える姿勢

ニュースを読むだけでは、エンジニアとしての単価は上がりません。

転職後に評価されるのは、「そのニュースを見て、自社の環境で検証したか?」という姿勢です。

- 悪い例: 「Apacheに新しい脆弱性が出たらしいですね(へー、大変そう)」

- 良い例: 「脆弱性のニュースを見たので、検証環境で攻撃コードを試してみました。うちのサーバーの設定なら影響を受けないことを確認済みです」

このように、インプットした情報を「自分の手元で再現・検証する」ことこそが

実務に直結する最強の学習です。

長期的なキャリア設計の考え方

セキュリティエンジニアとして長く活躍し

市場価値を高め続けるためには「T型人材」を目指すのが王道です。

これは、幅広い知識(横棒)の上に、誰にも負けない専門性(縦棒)を一本立てるというキャリア戦略です。

焦らず、以下の3つのフェーズで成長を描いていきましょう。

フェーズ1:土台を作る(1〜3年目)

まずは「守備範囲」を広げる時期です。

特定の技術に固執せず、ネットワーク、OS、クラウド、プログラミングなど、ITインフラ全体の基礎を固めます。

- 目標: どんなトラブルが起きても「何が起きているか」の当たりがつく状態。

- 意識すること: 好き嫌いせず、目の前の業務を全力でこなし「信頼貯金」を貯める。

フェーズ2:武器を尖らせる(3〜5年目)

基礎ができたら、自分の得意分野(縦棒)を見つけて深掘りします。

「クラウドセキュリティなら〇〇さん」

「インシデント対応なら〇〇さん」

と呼ばれるような、社内でのタグ付けを確立します。

- 目標: 特定の領域で、社内の誰よりも詳しくなる。

- 意識すること: 外部の勉強会に参加したり、上位資格(CISSPなど)に挑戦する。

フェーズ3:視座を上げる(5年目以降)

ここからは「技術」だけでなく、「ビジネス視点」が求められます。

技術的なリスクを経営層に分かりやすく説明したり

組織全体のセキュリティポリシーを策定したりするポジション(コンサルタントやCISO候補)へシフトすることで、年収1,000万円の大台が見えてきます。

さいごに:今日から最初の一歩を踏み出そう

最後までお読みいただき、ありがとうございました。

「セキュリティエンジニア」という仕事は、一見難しそうでハードルが高く感じるかもしれません。

しかし、今回解説した通り、正しい手順で基礎を積み重ねれば、文系・未経験・異業種からでも十分に到達できるキャリアです。

そして何より、この業界は今、圧倒的な人材不足です。

ほんの少しの勇気を出して行動した人が、大きなチャンスを掴める状態にあります。

- まずは「ITパスポート」の本を買ってみる。

- 「転職サイト」に登録して、どんな求人があるか眺めてみる。

- 「エージェント」に話を聞きに行き、自分の可能性を知る。

何か一つで構いません。

この記事を閉じたその瞬間から、あなたの新しいキャリアへの挑戦が始まることを応援しています。

コメント